Có lẽ bạn thừa biết cách an toàn nhất để bảo vệ mình khỏi bị tấn công mạng là tạo thói quen sử dụng máy tính. Nhưng những thói quen tốt ấy là gì, và không phải ai cũng chịu "đánh đổi" những thói quen khá rườm rà để lấy tính tiện lợi, nhanh gọn cho đến khi bạn gặp phải sự cố.

Tuy vậy, an toàn trực tuyến không nhất thiết phải đánh đổi thời gian của bạn nếu bạn sử dụng đúng cách, hợp lý. Bạn chỉ cần bỏ ra khoảng một, hai giờ cuối tuần để sắp xếp lại mọi thứ, dần dần tập những thói quen an toàn mạng và rồi bạn sẽ quen dần với những nề nếp đó.

1. Sử dụng VPN mọi lúc, mọi nơi

Các chuyên gia an ninh mạng luôn lo ngại có những hoạt động nghe lén và theo dõi khi người dùng lên mạng, và dựa trên những dữ liệu thu thập được, kẻ xấu sẽ tấn công lừa đảo nạn nhân hay lấy cắp thông tin. Trường hợp này rất dễ xảy ra ở những địa điểm truy cập Wi-Fi công cộng, không thiết lập mật khẩu, những trạm phát sóng di động giả và cả Wi-Fi trong khách sạn nếu tin tặc cố ý nhắm vào giới doanh nhân hay đi công tác.

Trong khi xác thực hai yếu tố (two-factor authentication) và các trang web bảo mật cao dùng giao thức https có thể hạn chế bớt rủi ro về mất dữ liệu thì một hacker giỏi cũng có thể thu lượm được rất nhiều thông tin của bạn khi bạn đến những trang web được cho là an toàn. Bạn cũng cần biết có một số ứng dụng không an toàn chạy nền trên máy tính của bạn.

Do đó, kết nối Internet thông qua một mạng riêng ảo (VPN), trong đó mọi luồng dữ liệu vào/ra máy tính, thông qua một kênh mã hóa đến một gateway Internet an toàn là điều đáng làm. Một lợi thế khác của cách này là nó sẽ ẩn đi địa chỉ IP thực của bạn nên giảm được rất nhiều cơ hội cho kẻ xấu thực hiện hành vi lừa đảo.

Hiện trên thị trường cũng có rất nhiều giải pháp VPN, như Opera VPN, VyprVPN hay PureVPN, cho cả người dùng cá nhân lẫn doanh nghiệp, với mức phí dao động từ miễn phí đến 10 USD/tháng. Hầu hết những dịch vụ VPN cung cấp cho khách hàng đăng nhập thông qua hệ thống máy chủ của họ mà không yêu cầu khách hàng phải làm gì nhiều. Bạn chỉ cần cân nhắc chọn lựa dịch vụ VPN nào phù hợp, gần bạn, tùy vào khu vực bạn sinh sống hay đi công tác để có được tốc độ truy cập tốt. Các dịch vụ VPN cũng có hỗ trợ số lượng thiết bị truy cập đồng thời, nền tảng hỗ trợ và độ tin cậy của từng dịch vụ.

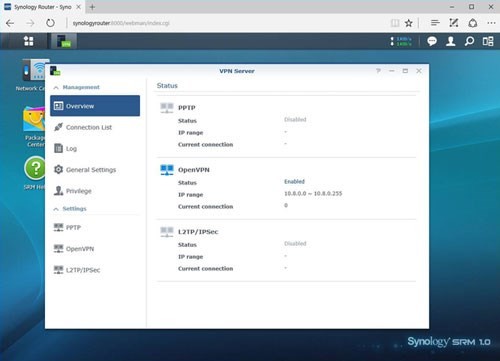

Đối với người dùng rành kỹ thuật, có một cách làm khác là tự thiết lập kết nối VPN đến một máy chủ VPN trong văn phòng, hoặc thậm chí trên một router ở nhà. Điều này rất đáng cân nhắc vì nhiều router và các thiết bị mạng đời mới về sau này thường bổ sung tính năng hoạt động như một máy chủ VPN. Ví dụ, router Synology RT1900ac (150 USD trên Amazon) có một phần mềm để biến router thành một máy chủ VPN.

|

| Các router không dây như Synology có tích hợp VPN. |

2. Bật xác thực hai bước cho các tài khoản trực tuyến

Mật khẩu phải dài, phức tạp, sử dụng mật khẩu khác nhau cho mỗi tài khoản trực tuyến và quản lý mọi mật khẩu bằng một ứng dụng quản lý mật khẩu duy nhất. Tất cả điều trên vẫn rất quan trọng nhưng chúng vẫn chưa đủ để bảo vệ bạn khỏi những phương thức tấn công mạng ở thời điểm này.

Kẻ xấu có rất nhiều cách để đánh cắp mật khẩu cố định. Ví dụ như các thiết bị như Wi-Fi Pineapple giá 99 USD có thể che lấp mạng Wi-Fi hiện có, những phần cứng với giá chỉ 10 USD có thể nghe lén và giải mã mọi tín hiệu mà bàn phím không dây của bạn phát ra, còn các thiết bị keylogger chuyên dụng có thể gắn vào PC để ghi lại mọi thứ mà bạn gõ trên bàn phím mà không cần phải cài phần mềm keylogger nào vào. Những thiết bị này được rao bán rất nhiều trên Amazon. Trong khi đó, tấn công malware, lỗi phần mềm và tấn công dạng man-in-the-middle luôn luôn tiềm ẩn đâu đó mà bạn không thể biết được.

Do vậy, một mã động, luôn thay đổi và được tạo ra ngay khi bạn đăng nhập vào tài khoản trực tuyến nào đó, thông qua một kênh an toàn sẽ giải quyết được những tiềm ẩn, rủi ro của mật khẩu cố định, ngay cả khi mật khẩu cố định của bạn rơi vào tay kẻ xấu. Cách đơn giản và phổ biến nhất là phương pháp bảo mật gửi một đoạn mã đến điện thoại, thông qua tin nhắn SMS khi bạn đăng nhập. Bạn chỉ việc gõ đoạn mã đó để đăng nhập.

Bởi vì đoạn mã được gửi đến điện thoại nên giới chuyên môn cho rằng đây là hình thức đơn giản nhất của cách xác thực hai bước (two-step verification). Còn các chuyên gia khác lại cho rằng bởi vì cách này dựa trên SMS nên vẫn chưa thực sự bảo mật và vẫn có thể bị kẻ xấu can thiệp nếu chúng có được điện thoại của bạn, và họ cho rằng đây không thực sự là quy trình xác thực hai bước. Nhưng về ngữ nghĩa, xác thực hai bước hiển nhiên an toàn hơn nhiều so với chỉ dựa vào mật khẩu mà thôi.

Có những cách xác thực hai bước an toàn hơn, như một thiết bị tự động tạo ra một mã duy nhất ở một thời điểm duy nhất, không cần qua hệ thống gửi mã SMS, như thiết bị Yubikey 40 USD cho bạn gắn vào máy tính qua ngõ USB. Cách xác thực nhiều bước khác cũng dần dần phổ biến hơn, cho bạn bổ sung thêm yếu tố khác đó vào quy trình xác thực (như vân tay, mống mắt hay dữ liệu sinh trắc học nào đó). Giới chuyên môn gọi đây là xác thực hai yếu tố (two-factor authentication).

Nhiều dịch vụ trực tuyến bắt đầu đưa ra quy trình xác thực nhiều bước cho người dùng, nhưng gần gũi nhất dành cho bạn là các dịch vụ email mà bạn đang sử dụng, kế đến là các dịch vụ lưu trữ trực tuyến. Email là quan trọng hơn cả, vì nếu tin tặc chiếm dụng được email của bạn, chúng có thể thiết lập lại mật khẩu ở mọi tài khoản trực tuyến khác mà email đó liên kết đến.

Thực chất, email mà bộ phận dịch vụ khách hàng trong các doanh nghiệp bị tin tặc lợi dụng nhiều nhất để thực hiện các lừa đảo dạng phi kỹ thuật (social-engineer). Còn các chuyên gia bảo mật khuyên rằng đối với những tài khoản cực kỳ quan trọng có liên quan đến email, như tài khoản root của Amazon Web Services, thì người dùng không nên dùng email này để đăng ký bất kỳ dịch vụ nào khác.

|

| Một số ngân hàng đưa ra giải pháp xác thực hai yếu tố cho khách hàng khi đăng nhập tài khoản trực tuyến bằng token. |

3. Luôn khóa PC

Một thói quen mà hầu hết người dùng máy tính ít chú ý là chúng ta thường để PC không khóa khi rời đi, nhất là khi ở trong văn phòng. Ví dụ nhiều người dùng đăng nhập máy tính ở quyền quản trị thì chỉ cần vài giây truy cập trái phép, kẻ xấu có thể cài mã độc (malware) hay phần mềm gián điệp (spyware) vào máy mà không bị phần mềm chống virus phát hiện.

Giải pháp đơn giản là khóa mật khẩu cho thiết bị nếu bạn phải rời máy tính chốc lát, để không ai đụng được vào hệ thống khi không có mặt bạn ở đó. Đây là thói quen cần thiết và bạn cũng dễ dàng khóa máy tính bằng cụm phím tắt trên bàn phím. Trên PC Windows, bạn chỉ việc nhấn <Windows + L>. Còn trên máy Mac, bạn cần thiết lập một chút: vào System Preferences, mục Security & Privacy > General, chọn mục "Require password...after sleep or screen saver begins" và chọn "immediately" từ menu sổ xuống. Để khóa màn hình, bạn nhấn <Control + Shift + Power>. Những máy Mac đời cũ có ổ đĩa quang có thể khóa bàn phím bằng cụm phím tắt Control + Shift + Eject.

Khi quay lại, bạn sẽ cần phải nhập mật khẩu để mở khóa thiết bị, điều hơi bất tiện này rất đáng để bạn bảo vệ máy tính của mình. Dĩ nhiên, nếu dùng laptop có tích hợp dấu vân tay hay nhận diện khuôn mặt, bạn không cần phải nhập mật khẩu.

Thậm chí, nếu đã có thói quen khóa máy tính thì bạn cũng vẫn nên thiết lập máy tính tự động khóa sau một khoảng thời gian không dùng nào đó phòng trường hợp bạn quên. Bạn đơn giản chỉ việc định thời gian tự động khóa máy trước khi máy chuyển sang trạng thái “ngủ” (sleep) và yêu cầu mật khẩu khi “hồi phục” (resume) máy lại. Một phương pháp khác là bạn chỉnh lại trình screensaver để nhắc bạn nhập mật khẩu.

Còn một cách khóa máy khác là dùng một token vật lý, như chiếc chìa khóa cứng, tự động khóa máy. GateKeeper giá 60 USD gồm một đầu USB và một thiết bị nhỏ bên ngoài, tựa như ổ khóa và chìa khóa. Bạn gắn đầu USB vào máy tính và thiết bị này giao tiếp với bộ nhận qua Bluetooth, tự động đăng nhập khi bạn ở gần máy và cũng tự động khóa máy khi bạn ra xa.

|

| GateKeeper 2.0 như một bộ ổ khoá có chìa khoá cho máy tính. |

4. Mã hoá ổ cứng

Mã hoá dữ liệu trên PC là bước quan trọng để đảm bảo dữ liệu của bạn không bị dòm ngó. Ổ cứng có trong một số máy tính xách tay thiết kế cho doanh nhân rất dễ bị tráo đổi, sao chép hoặc gài spyware. Mã hoá ổ cứng có nghĩa là dữ liệu trên ổ cứng sẽ chỉ là "rác" khi hiển thị trên hệ thống khác. Thậm chí, nếu bạn không lo ngại vấn đề bị tráo ổ cứng thì việc mã hoá ổ đĩa luôn là lớp phòng về bổ sung, an toàn chống lại những cặp mắt tò mò muốn xem dữ liệu của bạn, hoặc trong trường hợp bạn bị thất lạc hay đánh mất laptop.

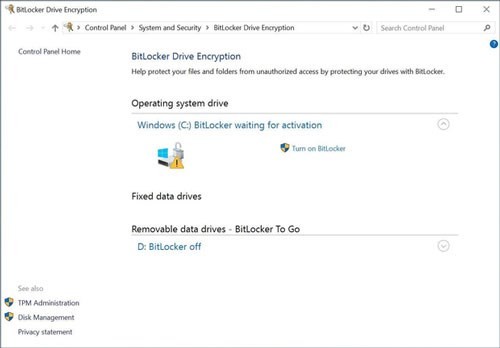

Windows 8.1 và Windows 10 mã hoá mặc định ổ cứng, mặc dù 8.1 cần bạn thực hiện một số yêu cầu trước khi hệ điều hành này mã hoá, còn bản Windows 10 yêu cầu bạn có tài khoản Microsoft với quyền quản trị hoặc đang nhập vào một tên miền Windows. Nếu bạn muốn, hãy vào Control Panel > BitLocker Drive Encryption hoặc Settings > About để đảm bảo tính năng mã hoá ổ cứng bằng BitLocker đã được bật.

Đối với người dùng Mac, bạn có thể bật mã hoá ổ cứng trong FileVault: vào Systems Preferences > Security & Privacy > FileVault. Với hệ điều hành OS X 10.10 Yosemite, tính năng này được bật mặc định nhưng tốt nhất bạn nên kiểm tra lại.

|

| Bạn nên bỏ chút thời gian kiểm tra mã hoá BitLocker đã bật hay chưa nếu đang dùng Windows 8.1 và 10. |

5. Đảm bảo mạng Wi-Fi của bạn an toàn

Các router Wi-Fi cho gia đình và văn phòng nhỏ và các Access point (AP) là những thiết bị mà chúng ta thường thiết lập xong rồi bỏ đó. Nhưng thực sự, chúng đáng được dành nhiều thời gian hơn để tăng cường bảo mật cho mạng.

Bởi vì tín hiệu không dây thường phát ra mọi hướng nên điều quan trọng là bạn cần bật chức năng mã hoá để phòng ngừa tín hiệu bị dò lén và bị xâm nhập. Những lỗ hổng trong các giao thức bảo mật không dây cũ như WEP có nghĩa là kẻ xấu chỉ cần vài phút là vượt qua được. Mặc dù những router và AP thế hệ mới đã bỏ giao thức WEP mà thay bằng WPA hoặc WPA2 nhưng tốt nhất bạn vẫn nên kiểm tra các thiết bị Wi-Fi cũ xem router có đang dùng WEP hay WEP2 hay không để chuyển sang giao thức bảo mật tốt hơn.

Và bạn cần lưu ý rằng hiện tại, giao thức WPA cũng không còn an toàn nữa, bởi vì giao thức này dựa trên giao thức mã hoá TKIP không an toàn, nên tốt nhất, bạn cần chọn WPA2 và mã hoá AES. Nếu router hay AP của bạn không hỗ trợ WPA2 thì đã đến lúc bạn nên thay mới thiết bị.

Để đơn giản, hầu hết mạng gia đình và văn phòng nhỏ thường dùng mật khẩu tĩnh, duy nhất hoặc khoá mã hoá để bảo vệ dữ liệu truyền trên mạng. Nhưng không may là tin tặc dễ dàng sử dụng kỹ thuật tấn công brute force (nhiều lần đoán và dò mật khẩu) để bẻ khoá mạng không dây. Vì hiện có vô số công cụ cho giới bảo mật cũng như hacker thực hiện điều này.

Tuy vậy, tấn công không dây phổ biến nhất hiện nay là bắt các gói dữ liệu truyền không dây giữa một router và một thiết bị kết nối. Để giảm thời gian phá mã, kẻ xấu thường dựa vào các bảng hash có sẵn, mà giới công nghệ gọi là rainbow table, hoặc tận dụng khả năng xử lý của GPU để tiết kiệm thời gian phá mã.

Do đó, để khiến kẻ xấu khó lòng phá được mã thì bạn cần đặt mật khẩu dài, với nhiều ký tự phức tạp. Điều này sẽ gây trở ngại rất nhiều cho kẻ xấu nếu muốn giải mã được mật khẩu bằng cách brute force như trên.

Các chuyên gia cũng đề nghị không nên đặt tên mạng Wi-Fi (SSID) bằng những tên chung chung như "Home", "WLAN" hay "Wireless Network" mà dùng một tên nào duy nhất, bởi vì WPA/WPA2 kết hợp với tên SSID tạo thành một khoá mã hoá. Bởi vì dữ liệu mà tin tặc có từ rainbow tables dựa trên 1.000 SSID phổ biến nhất, nên những SSID càng phổ biến thì càng có rủi ro cao.

Cuối cùng, nhiều router Wi-Fi và AP cho gia đình và văn phòng nhỏ hỗ trợ Wi-Fi Protected Setup (WPS), là chuẩn được thiết kế để tăng cường bảo mật cho thiết bị chỉ bằng một nút nhấn. Bạn nên tắt tính năng này vì mỗi nhà sản xuất đưa ra những thiết lập khác nhau, nên là đối tượng hấp dẫn cho kiểu tấn công brute force vì chuẩn này chỉ dựa vào một dãy số 8 con số.

Năm gợi ý trên sẽ không đảm bảo cho hệ thống của bạn tuyệt đối an toàn, nhưng đó là những cách tốt mà bạn nên làm theo và tạo thói quen cho mình khi lướt web hay sử dụng ứng dụng internet.

Theo PCWorld